隨著全球遠(yuǎn)程辦公模式的普及,視頻會議平臺如Zoom已成為企業(yè)日常運營的核心工具。2020年Zoom爆發(fā)的數(shù)據(jù)泄露事件,暴露了遠(yuǎn)程辦公中網(wǎng)絡(luò)與數(shù)據(jù)安全的嚴(yán)峻挑戰(zhàn)。本文從Zoom事件出發(fā),探討遠(yuǎn)程辦公環(huán)境下的安全風(fēng)險,并提出網(wǎng)絡(luò)與信息安全軟件開發(fā)的防范策略。

一、Zoom數(shù)據(jù)泄露事件回顧與啟示

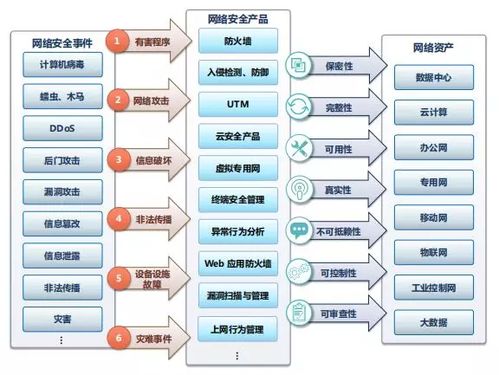

2020年初,Zoom因用戶隱私漏洞導(dǎo)致數(shù)百萬會議記錄被公開訪問,涉及用戶名、郵箱及會議內(nèi)容等敏感信息。事件根源在于加密機(jī)制不完善、默認(rèn)設(shè)置寬松以及第三方集成安全缺失。這警示我們:遠(yuǎn)程辦公工具若缺乏嚴(yán)格安全設(shè)計,極易成為黑客攻擊的突破口,威脅企業(yè)數(shù)據(jù)完整性、機(jī)密性和可用性。

二、遠(yuǎn)程辦公中的主要網(wǎng)絡(luò)與數(shù)據(jù)安全風(fēng)險

- 終端設(shè)備風(fēng)險:員工使用個人設(shè)備接入企業(yè)網(wǎng)絡(luò),可能缺乏必要防護(hù),易引入惡意軟件。

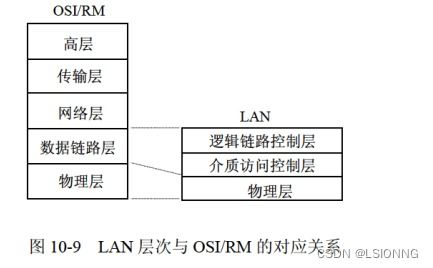

- 通信通道漏洞:未經(jīng)加密的傳輸數(shù)據(jù)(如視頻、文件)可能被竊聽或劫持。

- 身份驗證薄弱:弱密碼或單因素認(rèn)證導(dǎo)致未授權(quán)訪問頻發(fā)。

- 云服務(wù)集成隱患:第三方應(yīng)用集成不當(dāng),如Zoom與 Slack 的 API 漏洞,造成數(shù)據(jù)泄露。

- 內(nèi)部威脅:員工疏忽或惡意行為,如共享敏感信息到公共平臺。

三、網(wǎng)絡(luò)與信息安全軟件開發(fā)的防范措施

為應(yīng)對上述風(fēng)險,信息安全軟件開發(fā)需聚焦以下方向:

- 強(qiáng)化加密技術(shù):開發(fā)端到端加密(E2EE)模塊,確保數(shù)據(jù)在傳輸和存儲中全程保密。例如,Zoom事后升級了AES-256加密標(biāo)準(zhǔn),軟件開發(fā)者應(yīng)優(yōu)先集成此類算法。

- 多因素認(rèn)證(MFA)集成:軟件開發(fā)中嵌入生物識別、令牌或短信驗證,降低身份冒用風(fēng)險。

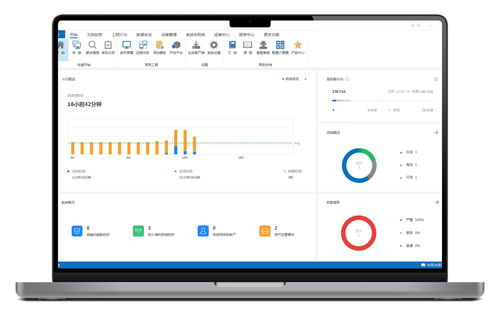

- 安全審計與監(jiān)控功能:開發(fā)實時日志分析和異常檢測系統(tǒng),自動識別可疑活動(如異常登錄),并觸發(fā)警報。

- 數(shù)據(jù)最小化與權(quán)限控制:軟件設(shè)計遵循最小權(quán)限原則,僅允許授權(quán)用戶訪問必要數(shù)據(jù),并通過角色管理限制操作范圍。

- 第三方安全評估:在集成外部API時,進(jìn)行嚴(yán)格滲透測試和代碼審查,避免供應(yīng)鏈攻擊。

- 用戶教育與自動化防護(hù):開發(fā)內(nèi)置安全培訓(xùn)模塊和自動更新機(jī)制,幫助用戶識別釣魚攻擊,并及時修補(bǔ)漏洞。

四、未來展望:構(gòu)建韌性安全生態(tài)

Zoom事件推動了行業(yè)對遠(yuǎn)程辦公安全的重塑。未來,網(wǎng)絡(luò)與信息安全軟件開發(fā)應(yīng)結(jié)合人工智能與零信任架構(gòu),實現(xiàn)動態(tài)風(fēng)險評估和自適應(yīng)防護(hù)。同時,企業(yè)需將安全視為核心文化,通過持續(xù)創(chuàng)新與合規(guī)實踐(如GDPR、CCPA),構(gòu)建韌性的遠(yuǎn)程辦公環(huán)境。

數(shù)據(jù)泄露事件如Zoom敲響了警鐘,遠(yuǎn)程辦公的普及必須與網(wǎng)絡(luò)安全同步演進(jìn)。通過針對性的軟件開發(fā)策略,我們不僅能 mitigates 風(fēng)險,更能提升整體數(shù)字信任,助力企業(yè)在新時代穩(wěn)健前行。